300x250

html injection - stored

* 저장기법

- HTML 태그를 저장하여 관리자가 의도하지 않은 내용을 출력하게 하는 공격

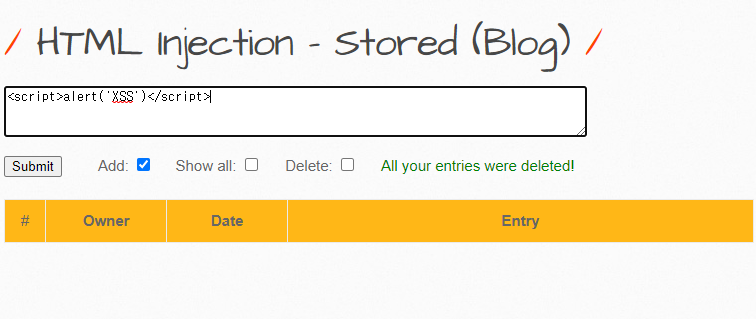

html injection - stored 실습1

1. 취약 페이지에 스크립트 삽입

2. 스크립트가 정상적으로 삽입되면 alert 창 출력

3. 크롬 개발자 도구로 소스코드 확인 시 스크립트 구문 확인 가능

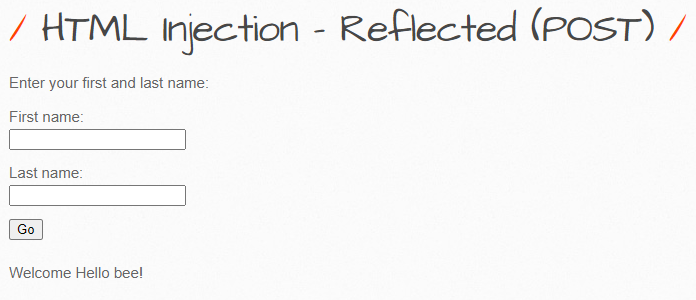

html injection - stored 실습2

1. HTML_Injection 반사기법에서 이용한 Form 태그를 삽입

2. Form 태그가 정상적으로 삽입되면 input 창 출력

3. input 창에 값을 입력 후 'Go' 버튼을 클릭하면

반사기법 테스트 페이지인 'htmli_post.php'로 이동하며 입력한 메시지 출력

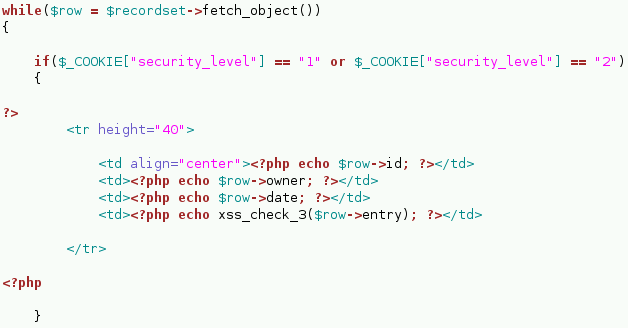

html injection - stored 대응 방안

저장기법 또한 스크립트 태그에 포함된 특수문자를 대응하지 않아 발생

PHP의 경우, htmlspecialchars() 함수를 이용하여 특수문자를 UTF-8로 인코딩하여

특수문자 인식이 되지 않도록 설정 필요.

반응형

'IT Security' 카테고리의 다른 글

| 정보보안) modsecurity 설치 및 OWASP Rule 설정 (with.Kali) (0) | 2020.12.07 |

|---|---|

| 정보보안) SOAR (Security Orchestration, Automation and Response) (0) | 2020.12.06 |

| [Beebox] html injection - reflected (0) | 2020.11.02 |

| pfsense) 관리자 계정 생성 (0) | 2020.08.29 |

| maltrieve 설치 시 에러 조치 방법 (0) | 2020.07.20 |