참고 : https://cuckoo.sh/docs/installation/host/configuration.html#cuckoo-conf

Configuration — Cuckoo Sandbox v2.0.6 Book

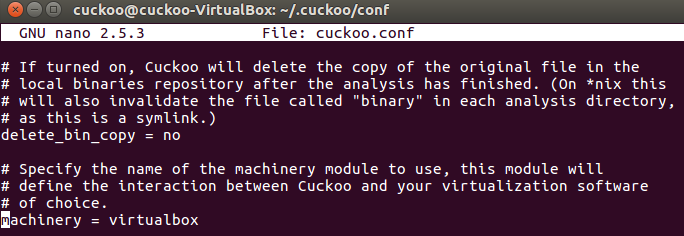

The first file to edit is $CWD/conf/cuckoo.conf. Note that we’ll be referring to the Cuckoo Working Directory when we talk about $CWD. The cuckoo.conf file contains generic configuration options that you will want to verify or at least familiarize yourself

cuckoo.sh

* cuckoo.conf

[cuckoo] - machinery

- 쿠쿠 샌드박스 내에서 분석에 사용하는 가상머신의 이름을 넣어주시면 됩니다.

(예를 들어... virtualbox 혹은 vmware)

[resultserver] - ip and port

- 분석 결과를 리턴 받을 호스트 IP와 PORT를 입력해 줍니다.

(host는 쿠쿠가 설치된 OS의 IP. 디폴트 PORT는 2042 .)

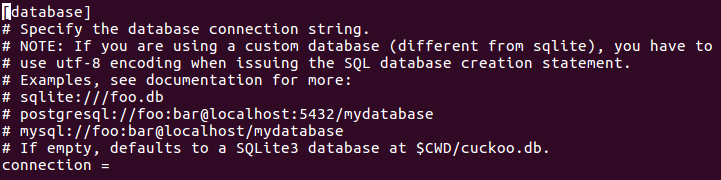

[database] - connection

- 내부 데이터베이스를 정의하며, 값을 입력하지 않으며, SQLite 사용.

* auxiliary.conf

- 멀웨어 분석과 동시에 실행되는 스크립트로 다양한 옵션이 정의되어 있다.

* <machinery>.conf - ( ex. vmware.conf, virtualbox.conf )

- 쿠쿠 샌드박스가 게스트 가상머신을 구동시키 위한 옵션이 정의되어 있는 스크립트.

* label - 게스트 가상머신의 이름.

* platform - 게스트 가상머신의 OS.

* snapshot - 게스트 가상머신의 스냅샷 이름.

* label, snapshot의 이름이 conf파일과 다른 경우 정상적인 실행이 불가능하다.

* memory.conf

- memory.conf의 기본 섹션은 Volatility 프로파일과 프로세스 사용 후 메모리 덤프에 대한 설정을 할 수 있다.

- 별도의 설정을 바꿔 줄 필요 없음.

- 만약 Volatility 활성화를 원한다면 2단계 과정을 수행해야함.

* 1단계 : conf/processing.conf 에서 volatility 활성화.

* 2단계 : conf/cuckoo.conf 에서 memory_dump 활성화.

* processing.conf

- 모든 프로세스 모듈을 구성하고 활성화/비활성화를 할 수 있는 파일.

- snort, suricata, memory, virustotal_api 등 다양한 프로세스 모듈 설정 가능.

- 만약 바이러스토탈 API를 사용하고 싶다면, 바이러스 계정 API key를 conf파일에 등록필요.

* reporting.conf

- report 생성에 들어간 정보를 포함하고 있는 파일.

- elasticsearch, mongodb 등등 다양한 정보를 report 파일에 포함 할 수 있다.

'IT Security' 카테고리의 다른 글

| 악성코드) 보안업체 코드서명 인증서를 포함한 악성코드 발견 (0) | 2019.07.31 |

|---|---|

| 악성코드) 쿠쿠샌드박스 샘플분석 결과 (0) | 2019.07.17 |

| 취약점 ) PHP.Diescan - die함수 (1) | 2019.05.24 |

| 오픈소스로 구축한 보안인프라 (0) | 2019.03.24 |

| 리버싱) 레나튜토리얼-1 reverseMe (0) | 2019.01.31 |